macos或类linux 系统安装ettercap + gtk3 抓取并分析邻居数据包

最近邻居夜生活猖獗,打游戏“砸键盘”、搞直播弹琴唱歌以及各种与人视频聊天,每天半夜十二点以后,笑声、骂声、弹琴声、唱歌声轮番上阵,先前公用路由是我控制的,密码只有我一人知道,还能限个速。这两天这哥们找个了人把路由器初始化,然后自己设置了管理密码,更疯狂的猖獗的闹腾了。好吧,你有张良计,我有过墙梯。

"Ettercap是一款强大的可以被称为神器的工具,同类型软件中的佼佼者。Ettercap是开源企且跨平台 的,Ettercap在某些方面和dsniff有相似之处,同样可以很方便的工作在交换机环境下,当然,Ettercap最初的设计初衷和定位,就是一款 基于交换网上的sniffer,但随着版本更迭,它具备越来越多的功能,成为一款强大的、有效的、灵活的软件。它支持主动及被动的协议解析并包含了许多网 络和主机特性分析。"

----摘自网络

一、平台与软件工具

工具:mbp一台,i7+8G+256Gssd

需要安装的软件:

1、homebrew Mac OSX上的软件包管理工具,类似于centos上的yum,ubuntu上的apt-get。

2、Xcode 运行在操作系统Mac OS X上的集成开发工具(IDE)。

3、libtiff tiff是一种灵活的位图格式,主要用来存储包括照片和艺术图在内的图像,libtiff是tiff的标准实现,有了libtiff才可以安装gtk+3,有了gtk,ettercap才可以以窗口形式展示。

4、gtk+3 是一套源码以LGPL许可协议分发、跨平台的图形工具包

5、ettercap 上文介绍了,是一款强大的可以被称为神器的工具。

二、安装软件

1、homebrew 安装

homebrew的安装非常简单,打开终端执行一下命令:

~ ruby -e "$(curl -fsSL https://raw.githubusercontent.com/Homebrew/install/master/install)"

已经安装过homebrew的需要执行:

~ sudo brew update/brew update

旧版homebrew是需要sudo的,而新版。。。具体我也不知道在哪一版,取消了sudo,可以先不加sudo更新,如果失败再加上。更新后安装软件可能会报错,需要检查/Users/$(whoami)/Library/Logs/Homebrew和/Users/$(whoami)/Library/Logs/Homebrew两目录权限是否是root,如果目录和文件权限是root,需要执行以下命令修改权限,否则使用sudo执行会报权限太大,不使用sudo又报权限不足。

2、Xcode在app store中可以搜索到,免费安装。

3、安装libtiff

安装libtiff有两种方法,但不保证哪种能成功,一个是brew install 一个是编译安装,编译安装会有make all的报错,brew 很大可能会被墙掉,brew可以多试试或者找vpn连一下,实在不行就研究一下编译安装。

~ brew install libtiff

或者

~ wget ~ tar xvzf tiff-4.0.6.tar.gz ~ cd tiff-4.0.6 ~ ./configure --prefix=/usr/local ~ make ~ make clean

4、安装gtk+3

~ brew install gtk+3

5、安装ettercap

~ brew install ettercap --with-gtk+

不加--with-gtk+ 就不能以ettercap -G形式启动,也就是不能以窗口图形化形式启动,只能使用指令行或者伪图形界面(例如下图:)

三、

安装完后以ettercap -G形式启动(!!!记得加sudo):

sudo ettercap -G

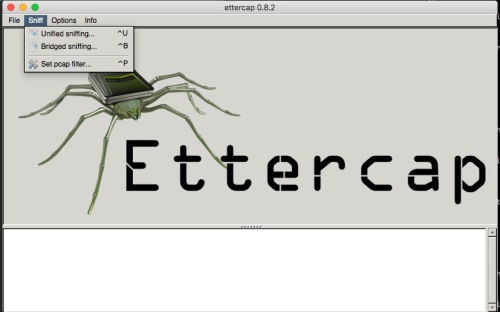

上面的步骤是:

1、选择unified sniffing (统一嗅探器??) 。

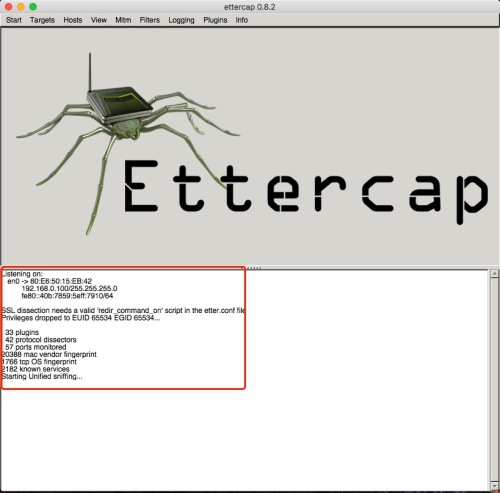

2、在弹出的窗口选择网卡,一般是连wifi那张,可以在终端使用ifconfig查看。

3、选择后可看到上面的信息,正在程序就开始监听选定的网卡了。

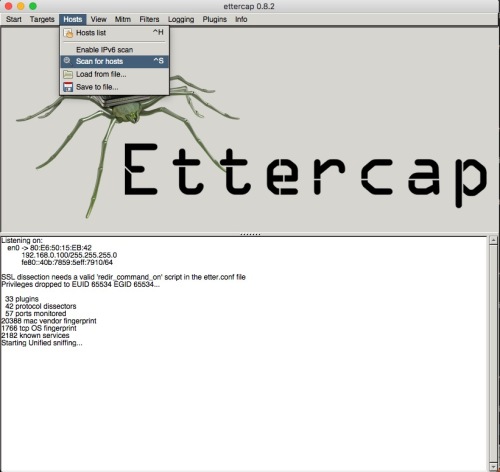

4、选择scan for hosts 即可列出除本机外的所有局域网内所有客户端的ip地址。

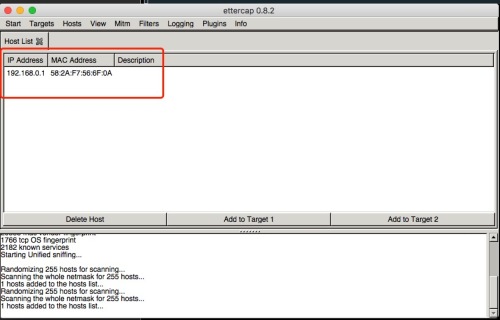

5、再次点击hosts选择hosts list即可查看此列表。

6、点击想要监控的ip地址,点击Add to Target 添加到Target 1,可添加多个。

7、点击网关地址,再点击Add to Target2添加到target2,需要根据实际情况来,可使用如下指令查看:

netstat -rn | grep default | grep -e ‘[0-9]\{1,3\}.[0-9]\{1,3\}.‘我们其实就是要插入到target1和target2,做一个转发工作,并把数据包拷贝一份记录到本机。

也可以点击targets选项卡,点击current targets,在弹出框中设置,例如想要的ip一直刷不出来。

但是就是确定有这个ip。

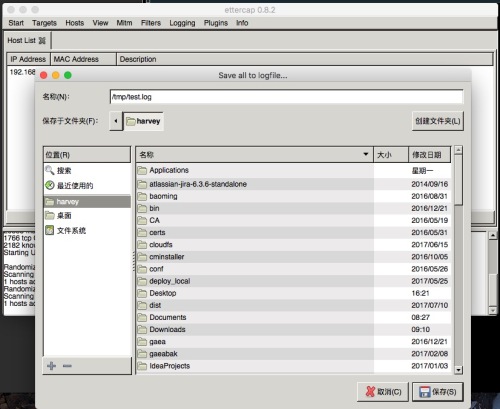

8、选择日志文件,填上文件名,程序会自动创建,我一般就选/tmp 目录,因为很多目录都没有权限,我也没研究这个。。。总之很坑,没权限就直接退出。

9、点击Mitm下的ARP poisoning。如此,就开始ARP欺骗了,不不。。是代理网关。。但是如果你自己做测试,你会发现受监控的机器是不能上网的,这是因为mac没有打开路由转发功能。

打开:

sudo sysctl -w net.inet.ip.forwarding=1

关闭:

sudo sysctl -w net.inet.ip.forwarding=0

也就是这个功能,可以做个定时任务,五分钟关闭一次,过半分钟再打开。呵呵,,我让你半宿直播。。。

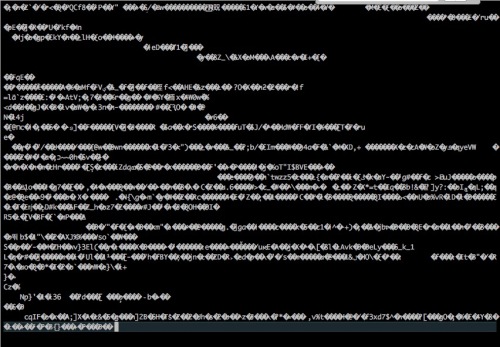

10、tail -f 查看日志的更新情况

此时查看的是乱码,这个日志后缀名是.ecp ,我刚才设置了/tmp/test.log,那他就是/tmp/test.log.ecp。对于这种日志格式,ettercap有自己的查看工具:etterlog。

etterlog test.log.ecp

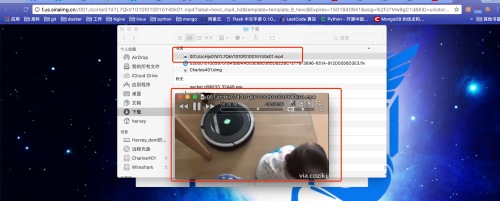

如上两张图,第一张是抓到的http的header信息,通过访问改hostdoman+url可以下载到一个视频,原来是我的手机查看的微博视频。其他的一些获取header、session、url、host甚至是一些加密的数据包还是需要各自努力实现吧,chrome的EditThisCookie和postman也是很不过的工具哦。

本文出自 “11403817” 博客,请务必保留此出处http://11413817.blog.51cto.com/11403817/1953668